Spear Phishing Definisi | Apakah Spear Phishing?

Jadual Kandungan

Bagaimanakah Spear Phishing berbeza daripada Phishing?

Bagaimanakah serangan Spear Phishing berfungsi?

Semua orang perlu berwaspada terhadap serangan pancingan lembing. Sesetengah kategori orang lebih berkemungkinan diserang daripada yang lain. Orang yang mempunyai pekerjaan peringkat tinggi dalam industri seperti penjagaan kesihatan, kewangan, pendidikan atau kerajaan mempunyai risiko yang lebih besar. Serangan pancingan data lembing yang berjaya ke atas mana-mana industri ini boleh menyebabkan:

- Pelanggaran data

- Bayaran tebusan yang besar

- Ancaman Keselamatan Negara

- Kehilangan reputasi

- Kesan undang-undang

Anda tidak boleh mengelak daripada menerima e-mel pancingan data. Walaupun anda menggunakan penapis e-mel, beberapa serangan spearphishing akan berlaku.

Cara terbaik anda boleh menangani perkara ini adalah dengan melatih pekerja tentang cara mengesan e-mel palsu.

Bagaimanakah anda boleh menghalang serangan Spear Phishing?

- Elakkan meletakkan terlalu banyak maklumat tentang diri anda di media sosial. Ini adalah salah satu perhentian pertama penjenayah siber untuk mencari maklumat tentang anda.

- Pastikan perkhidmatan pengehosan yang anda gunakan mempunyai keselamatan e-mel dan perlindungan anti-spam. Ini berfungsi sebagai barisan pertahanan pertama terhadap penjenayah siber.

- Jangan klik pada pautan atau lampiran fail sehingga anda pasti sumber e-mel tersebut.

- Berhati-hati dengan e-mel atau e-mel yang tidak diminta dengan permintaan segera. Cuba sahkan permintaan sedemikian melalui cara komunikasi lain. Beri orang yang disyaki panggilan telefon, teks atau bercakap secara bersemuka.

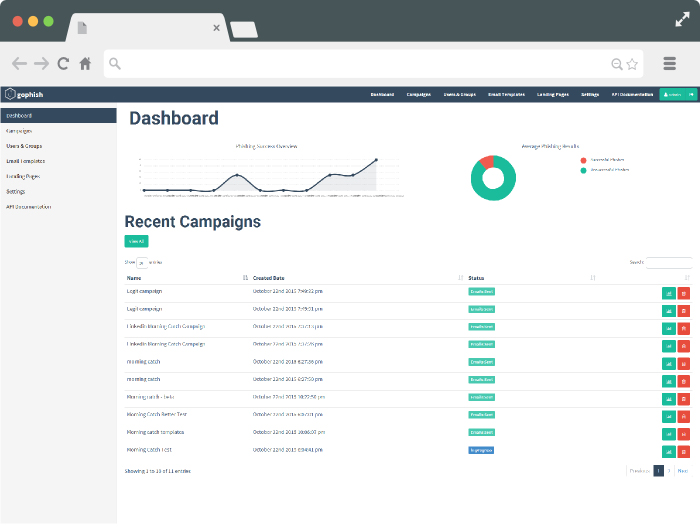

Simulasi spear-phishing ialah alat yang sangat baik untuk menyedarkan pekerja tentang taktik pancingan lembing penjenayah siber. Ia adalah satu siri latihan interaktif yang direka untuk mengajar penggunanya cara mengenal pasti e-mel pancingan lembing untuk mengelakkan atau melaporkannya. Pekerja yang terdedah kepada simulasi spear-phishing mempunyai peluang yang lebih baik untuk mengesan serangan spear-phishing dan bertindak balas dengan sewajarnya.

Bagaimanakah simulasi pancingan lembing berfungsi?

- Maklumkan kepada pekerja bahawa mereka akan menerima e-mel pancingan data "palsu".

- Hantarkan artikel kepada mereka yang menerangkan cara mengesan e-mel pancingan data terlebih dahulu untuk memastikan ia dimaklumkan sebelum ia diuji.

- Hantar e-mel pancingan data "palsu" secara rawak pada bulan anda mengumumkan latihan pancingan data.

- Ukur statistik bilangan pekerja yang gagal untuk percubaan pancingan data berbanding jumlah yang tidak atau yang melaporkan percubaan pancingan data.

- Teruskan latihan dengan menghantar petua tentang kesedaran pancingan data dan menguji rakan sekerja anda sebulan sekali.

>>>Anda boleh mengetahui lebih lanjut tentang mencari simulator pancingan data yang betul DI SINI.<<

Mengapakah saya mahu mensimulasikan serangan Phishing?

Jika organisasi anda dipukul dengan serangan spearphishing, statistik serangan yang berjaya akan menjadi perhatian anda.

Kadar kejayaan purata serangan spearphishing ialah kadar klik 50% untuk e-mel pancingan data.

Ini adalah jenis liabiliti yang syarikat anda tidak mahu.

Apabila anda memberi kesedaran tentang pancingan data di tempat kerja anda, anda bukan sahaja melindungi pekerja atau syarikat daripada penipuan kad kredit atau kecurian identiti.

Simulasi pancingan data boleh membantu anda mencegah pelanggaran data yang menyebabkan syarikat anda menanggung kerugian berjuta-juta dalam tindakan undang-undang dan berjuta-juta kepercayaan pelanggan.

Jika anda ingin memulakan percubaan percuma Rangka Kerja Phishing GoPhish yang diperakui oleh Hailbytes, anda boleh hubungi kami di sini untuk maklumat lanjut atau mulakan percubaan percuma anda di AWS hari ini.